Woensdag 17 december werd in aflevering 4 van het programma SCAM ALERT (RTL5, terugkijken op Videoland, paywalled) een Incident Response-case behandeld waar ik eind 2021 bij betrokken was. Daarbij werden persoonlijke details van het slachtoffer getoond, inclusief screenshots van een betaling aan Farfetch voor een horloge.

Nu de zaak, in goed overleg met Christ zelf, zo openbaar geworden is, leek het mij interesant om in een blog wat dieper in te gaan op de technische context.

Daarom hier, vier jaar later, een post-mortem van wat er destijds écht gebeurde.

De melding: “Mijn geld is weg”

Op 30 december 2021 werd ik gebeld over een geval van oplichting.

Christ was de avond ervoor telefonisch benaderd door iemand die zich voordeed als medewerker van de bank. Tijdens dat gesprek werd hij overtuigd om AnyDesk te installeren, zodat “even meegekeken kon worden”. Hij beschreef dat gedurende die sessie meerdere keren zijn scherm op zwart ging.

Na afloop was er ongeveer €21.000 van zijn rekening verdwenen.

De eerste aanname ligt dan voor de hand:

- computer overgenomen

- internetbankieren geopend

- geld weggesluisd

Wij vermoedden dat het geld dan ook definitief weg zou zijn, maar vonden het voorval door gebruik van AnyDesk toch interessant genoeg om de computer eens te onderzoeken.

Eerst niets aanraken

Omdat er aangifte was gedaan, adviseerden we Christ om zijn computer voorlopig niet aan te raken. Als de politie forensisch onderzoek zou willen doen, moest de staat van het systeem intact blijven.

Later die dag kwam bevesting van de politie: de computer zou niet onderzocht worden.

Dat gaf ruimte om zelf te kijken. Christ had zelf contact gehad met de Rabobank, melding van fraude gemaakt, die daarop zijn bankpas hadden geblokkeerd en daardoor was toegang tot zijn internetbankieren niet mogelijk. We moesten het dus doen met logging op zijn computersysteem.

Browsergeschiedenis liegt niet

Inmiddels waren de herinneringen van Christ wat scherper en wist hij te vertellen dat de scammer hem geinstrueerd had om AnyDesk te googlen en te downloaden. Hij had eerder gezegd dat er een nep website van de Rabobank moest zijn geweest maar dat was dus niet het geval. Zo zie je dat de herinneringen van slachtoffers niet 100% betrouwbaar zijn, onbewust, en dat technische validatie dus ook echt wel nuttig is.

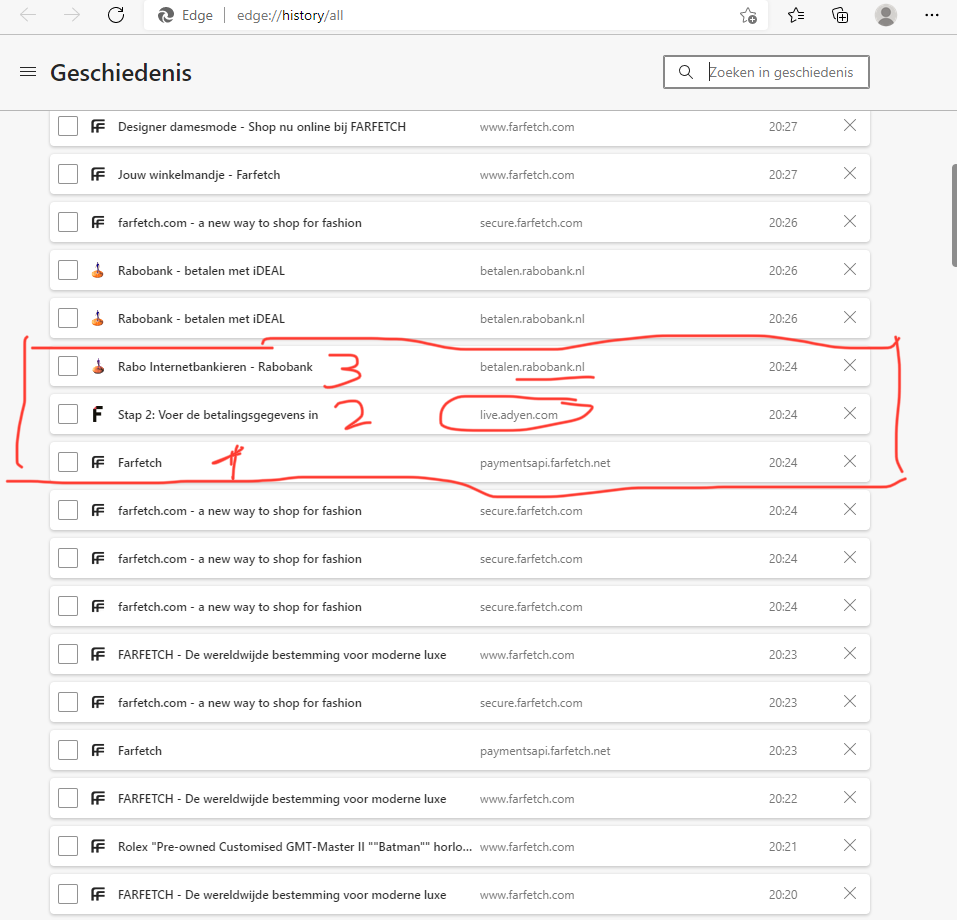

Via een remote sessie (vond het zelf wel grappig om daar dan Teamviewer voor te gebruiken) heb ik de browsergeschiedenis van Microsoft Edge veiliggesteld. Daar viel vooral op dat er in het tijdsbestek van de AnyDesk sessie bezoeken aan farfetch.com waren gelogd. Ik kende die website niet maar door even te kijken was snel duidelijk dat daar luxe tweedehands spullen te koop zijn.

De chronologie was iets als:

1. Bezoek aan een Rolex-productpagina op farfetch.com

2. Winkelmandje

3. Checkout

4. Betalingsstap via paymentsapi.farfetch.net

5. Redirect naar betalen.rabobank.nl (iDEAL)

6. Afhandeling via live.adyen.com

Alles speelde zich af binnen enkele minuten, rond 20:24 uur.

Op dat moment dacht ik een puzzelstukje te hebben gevonden maar was nog op zoek naar de inbraak op internetbankieren zelf. Gewoon puur op basis van aanname ging ik er namelijk gewoon helemaal van uit dat de aanvaller toegang moest hebben gehad tot het account en gewoon geld had overgemaakt als een banktransactie naar de eigen IBAN. Ik besloot de browserhistorie naar mijzelf te kopieren en de volgende dag verder te gaan.

Realisatie: geen banktoegang, maar alleen ideal

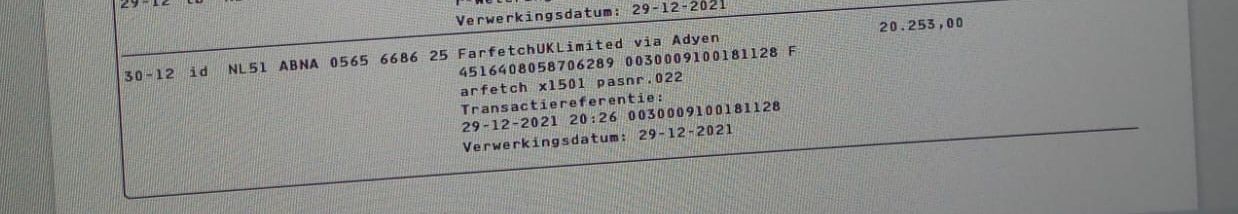

De volgende dag begon het ineens bij mij te dagen: wat nou als je met iDeal 21k kan betalen? Ik doe dat niet elke dag en ik was zo op het spoor dat de aanvaller op internetbankieren moest zijn geweest dat ik dit helemaal niet had bedacht. Maar toen ik had gecheckt dat iDeal dergelijke limieten mogelijk maakt besefte ik me dat die ene farfetch aankoop misschien wel het hele verhaal was.

Dit gaf opties want Farfetch, Rabobank, Adyen zijn allemaal echte bedrijven met een reputatie hoog te houden en een fraude afdeling. Het was inmiddels de 31e en ik dacht dat spoed ivm de jaarwisseling geboden was heb ik zelf namens Chris contact met Farfetch en Rabobank geinitieerd.

Ik zocht contact via e-mail, telefoon en social media en deelde de transactie met deze 3 partijen.

Aan Farfetch deelde ik het transaction ID van de overschrijving (0030009100181128), de overige transactiegegevens. Met Rabo en Adyen deelde ik de unieke identifiers die ik uit de browserlogs kon halen van bezoeken aan hun systemen.

`

Initiatie betaalproces Farfetch: https://paymentsapi.farfetch.net/v1/payments/10000/intents/2868d5ff-7006-422c-a66d-ef1c5eb762d9/charges/7f1a16de-2770-49eb-9baf-7610606d6d4a/instruments/65fd8c26-bd44-4fe5-8581-059e873b8665/redirect?hash=C6PIlE8%2b0u%2f7tsH%2fvFoUJ5Q1vPY7WRBenxNZKaK9A8k%3d

Landingspagina iDeal: https://betalen.rabobank.nl/ideal-betaling/landingpage?random=d31547fb53b1946f7ca75972e7dfe289f6f77821146204c450ba9b04d101f216&trxid=0030009100181128

Verwerking Adyen: https://live.adyen.com/hpp/completeIdeal.shtml?s=ZqcyU9ZuFlMIJXT94JnTff9ToaDpeUbQogCTNNxGruc%3D&pspEchoData=4516408058706289%3A2025300%3A0021%3A399893%3A6YGBgx07evHgXWdC2ancienSTl4%3D&trxid=0030009100181128&ec=4516408058706289

`

Ik hoopte dat de betaalketen in staat was te helpen Farfetch onder druk te zetten. Kenden namelijk Farfetch niet dus wist niet zeker of en hoe snel zij gehoor zouden geven aan ons verzoeke.

Of dat effect heeft gehad weet ik niet, maar feit is dat op 4 januari wij bericht ontvingen dat de order zou worden geannuleerd en het geld teruggestort! Geweldig nieuws voor Christ.

Diezelfde dag ontving Christ zijn nieuwe bankpas en kon hij bevestigen dat het geld daadwerkelijk terug gestort was op zijn rekening. 0 schade, ondanks de zorgen.

Daderidentificatie

Ik had Farfetch ook gevraagd om meer details over de order, vooral verzendadres. In de hoop extra informatie aan Politie te kunnen geven voor daderidentificatie. Maar logischerwijs wilde Farfetch die details niet aan mij geven vanwege privacy. Maar zij gaven natuurlijk wel aan die data aan Politie zelf te zullen geven als zij zich daar formeel voor zouden melden.

Zelf had ik wel andere informatie die kon helpen bij identificatie. We hadden namelijk op de computer van Christ ook de logboeken van AnyDesk opgehaald. Die bleken precieze informatie te bevatten over wanneer en waarvandaan de remote sessie was geinitieerd. We hadden daarmee het IP-adres van de aanvaller vastgesteld.

Dit IP-adres bevond zich in een KPN blok voor mobiel internetten. Een 4G verbinding dus. Wij hadden via via vernomen dat de poort achter het IP (59932) KPN in de gelegenheid kan stellen om terug te herleiden naar een identiteit.

Met deze concrete aanknopingspunten (het IP en de uitnodiging van Farfetch voor nadere hulp) vermoedde ik dat er voldoende was voor Politie voor nader onderzoek. Tikte een verklaring met alles wat we hadden bevonden en diende dat in bij de aangifte van Christ. Of met die informatie iets gebeurd is weet ik niet. Het nadeel in deze zaak is dat er feitelijk geen financiele schade meer was, omdat het geld terug was. Dat heeft waarschijnlijk niet geholpen om de zaak prioriteit te geven voor nader onderzoek.

Conclusie

Dus samenvattend is dit als volgt verlopen.

Zo ging de aanvaller te werk:

- Tijdens de AnyDesk-sessie het scherm meerdere keren zwart maken

- Ondertussen zelf door een webshop navigeren

- Christ laten geloven dat de iDEAL-actie een “veiligheidscontrole” was

Het enige wat Christ daadwerkelijk zag, was het iDEAL-scherm van zijn eigen bank - en dat bevestigde hij.

Technisch gezien:

- geen malware

- geen credential theft

- geen bankfraude

Maar pure social engineering, met de browser als wapen. Zeer effectief!